Cinco cosas que debe saber sobre 5G, la próxima generación de tecnología inalámbrica que está alimentando las tensiones entre los EE. UU. Y China.

Hubo un momento en que las dos grandes superpotencias del mundo estaban obsesionadas con la tecnología de armas nucleares. Hoy en día, el punto de inflamación es entre EE. UU. Y China, e involucra la tecnología inalámbrica que promete conectar su tostadora a la web.

Los dos países están envueltos en una guerra política sobre la compañía de telecomunicaciones china Huawei. Los estadounidenses han intensificado recientemente las críticas, afirmando que el gigante de la tecnología ha robado secretos comerciales, que ha cometido fraude y que tiene vínculos con el gobierno chino y su ejército.

La compañía niega los cargos y ha buscado defender su récord de privacidad y seguridad. Mientras tanto, los aliados de EE. UU., incluidos Gran Bretaña, Nueva Zelanda, Australia, Canadá, Alemania y Japón, han impuesto restricciones a los equipos de Huawei o están considerando hacerlo, citando preocupaciones de seguridad nacional.

Detrás de los titulares, sin embargo, la disputa también trata sobre la próxima ola de tecnología de redes conocida como 5G, y quién la posee.

Aquí hay cinco cosas que necesita saber sobre la tecnología y su papel en las tensiones.

1- ¿Qué es 5G?

En lugar de un protocolo o dispositivo, 5G se refiere a una serie de tecnologías de red destinadas a trabajar en conjunto para conectar todo, desde autos que conducen por sí mismos hasta aparatos domésticos. Se espera que proporcione un ancho de banda de hasta 20 gigabits por segundo, suficiente para descargar películas de alta definición al instante y usar realidad virtual y aumentada. En tu smartphone.

Los primeros smartphones 5G y la infraestructura llegan este año, pero una transición completa llevará muchos años más.

2- ¿Por qué es mejor?

Las redes 5G operan en dos rangos de frecuencia diferentes. En un modo, explotarán las mismas frecuencias que las redes 4G y Wi-Fi existentes, mientras usan un esquema de codificación más eficiente y canales de mayor tamaño para lograr un aumento de velocidad de 25% a 50%. En un segundo modo, las redes 5G utilizarán frecuencias milimétricas mucho más altas que pueden transmitir datos a velocidades más altas, aunque en rangos más cortos.

Como las ondas milimétricas caen en distancias cortas, 5G requerirá más transmisores. Muchos de ellos, a veces a unas docenas de metros de distancia. Los dispositivos conectados saltarán sin problemas entre estos transmisores y con el hardware más antiguo.

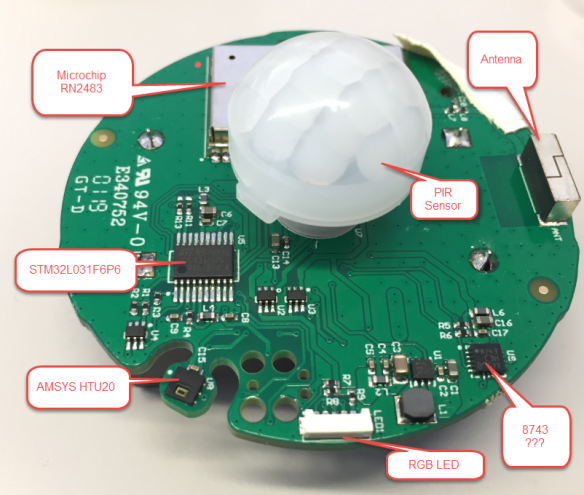

Para aumentar el ancho de banda, las células 5G también utilizan una tecnología conocida como MIMO masivo (entrada múltiple, salida múltiple). Esto permite que cientos de antenas funcionen en paralelo, lo que aumenta las velocidades y ayudará a disminuir la latencia a alrededor de un milisegundo (de unos 30 milisegundos en 4G), mientras permite que se conecten más dispositivos.

Finalmente, una tecnología llamada full duplex aumentará aún más la capacidad de datos al permitir que los transmisores y dispositivos envíen y reciban datos en la misma frecuencia. Esto se hace utilizando circuitos especializados capaces de garantizar que las señales entrantes y salientes no interfieran entre sí.

3- ¿Cuáles son los riesgos de seguridad?

Uno de los mayores problemas de seguridad de 5G es simplemente la forma en que se utilizará.

Los soportes 5G reemplazan las conexiones por cable y abren la puerta para que se conecten y actualicen muchos más dispositivos a través de Internet, incluidos los electrodomésticos y las máquinas industriales. Incluso los autos autoconducidos, los robots industriales y los dispositivos hospitalarios que dependen del ancho de banda siempre presente y sin retrasos de 5G podrán ejecutarse sin ningún problema.

Al igual que con cualquier nueva tecnología, las vulnerabilidades de seguridad seguramente surgirán pronto. Los investigadores en Europa ya han identificado puntos débiles en la forma en que se intercambiarán las claves criptográficas en las redes 5G, por ejemplo. Con tantos más dispositivos conectados, el riesgo de robo de datos y sabotaje, lo que la gente de ciberseguridad llama la superficie de ataque, será mucho mayor.

Debido a que 5G está diseñado para ser compatible con redes 4G, 3G y Wi-Fi existentes, en algunos casos utilizando redes de malla que eliminan por completo el control central de una red, los problemas de seguridad existentes también se trasladarán a las nuevas redes. Se espera que el GCHQ de Gran Bretaña resalte los problemas de seguridad con la tecnología de Huawei, tal vez con sistemas 4G, en las próximas semanas.

Con 5G, una capa de software de control ayudará a garantizar una conectividad sin problemas, crear redes virtuales y ofrecer nuevas funciones de red. Un operador de red podría crear una red privada 5G para un banco, por ejemplo, y el banco podría usar las características de la red para verificar las identidades de los usuarios de la aplicación.

Sin embargo, esta capa de software ofrecerá nuevas formas para que un operador de red malintencionado vea y manipule los datos. También puede abrir nuevos vectores para el ataque, mientras que los errores de hardware podrían hacer que los usuarios puedan saltar entre redes virtuales, espiando o robando datos a medida que lo hacen.

4- ¿Se puede asegurar 5G?

Estas preocupaciones de seguridad pintan un panorama sombrío, pero hay soluciones técnicas para todos ellos.

El uso cuidadoso de la criptografía puede ayudar a proteger las comunicaciones de una manera que protege los datos a medida que fluyen a través de diferentes sistemas y redes virtuales, incluso protegiéndolos de las compañías que poseen y ejecutan el hardware. Tales esquemas de codificación pueden ayudar a protegerse contra la interferencia, el espionaje y la piratería.

Dos trabajos de investigación ofrecen una buena visión general de los riesgos y soluciones potenciales: Seguridad 5G: Análisis de amenazas y soluciones (pdf); Seguridad para redes inalámbricas móviles 5G (pdf).

"Si lo haces correctamente, en realidad tendrás una red más robusta", dice Muriel Médard, un profesor que dirige el Grupo de codificación de redes y comunicaciones confiables en el MIT.

5. ¿Por qué está causando tanta preocupación el 5G de Huawei?

Como el mayor proveedor mundial de equipos de redes y el segundo mayor fabricante de teléfonos inteligentes, Huawei se encuentra en una posición privilegiada para arrebatar la mayor parte de un mercado 5G que, según algunas estimaciones, podría tener un valor de $ 123 mil millones en cinco años.

Detener la expansión de la compañía en los mercados occidentales podría tener el efecto secundario conveniente de permitir que los competidores se pongan al día. Pero también hay preocupaciones de seguridad legítimas en torno a 5G y razones para pensar que podría ser problemático para una empresa dominar el espacio.

El gobierno de los Estados Unidos parece haber decidido que es demasiado arriesgado para una empresa china controlar demasiada infraestructura 5G.

El enfoque en Huawei tiene sentido dada la importancia de 5G, la nueva complejidad y los desafíos de seguridad, y el hecho de que la empresa china está preparada para ser un jugador tan grande. Y dada la forma en que las compañías chinas son responsables ante el gobierno, las conexiones aparentes de Huawei con el ejército chino y sus operaciones cibernéticas, y los vínculos más estrechos entre la industria privada y el estado, esto parece una consideración legítima.

Pero la lucha en curso con Huawei también muestra cuán vital es la nueva tecnología para el futuro de la competencia global, el poder económico e incluso la seguridad internacional.

Via MIT Technology Review